En Avril dernier, j'ai tenté ma chance à nouveau sur le challenge SSTIC. C'était assez douloureux et parmi 150 participants et 1600 téléchargements, j'ai réussi à terminer 4ème dans le classement vitesse, avec seulement 12 personnes qui ont réussi à terminer le challenge. Ma solution peut être lue ici en Français, mais comme cette année était la première fois que le challenge était ouvert à l'international, il existe aussi deux solutions en anglais (celles de Robert Xiao et ZetaTwo).

Le challenge de cette année était fou. Il a fallu extraire des fichiers à partir d'une capture d'un transfert d'une archive entre une clé USB et un ordinateur, puis rétro-ingéniérer et exploiter une application Windows exposée sur un hôte distant, rétro-ingéniérer une machine virtuelle et vaincre quelques mauvais schémas cryptographiques, comprendre un CPU imaginaire en blackbox et enfin exploiter un driver Linux dans le but de prendre le contrôle d'une carte PCI branchée à la machine.

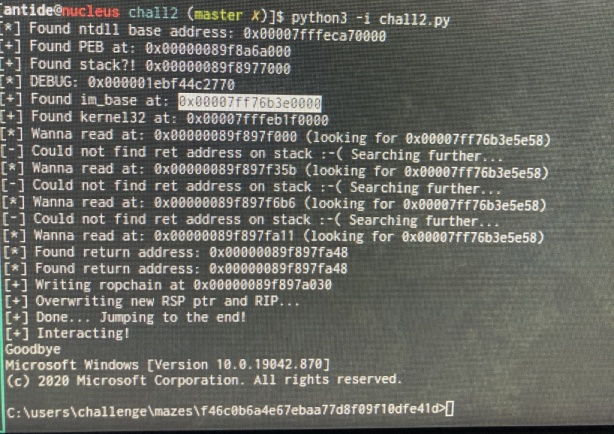

Faire tout celà était épuisant et très satisfaisant en même temps, et voici un de mes moments préférés (excepté à la toute fin du challenge) que j'ai capturé dans un moment d'excitation (pardonnez la qualité) :

Obtenir un shell sur un PC Windows 10 distant

Obtenir un shell sur un PC Windows 10 distant

Si vous vous demandez si vous devriez participer l'année prochaine, n'hésitez pas, faites le. Ça demandera beaucoup d'acharnement pour atteindre le bout, mais même si vous n'y arrivez pas, il y a beaucoup de choses à apprendre sur le chemin.